W dobie cyfrowej rewolucji i powszechnego dostępu do Internetu, ochrona danych osobowych stała się jednym z najważniejszych wyzwań dla każdego użytkownika sieci. Jednym z podstawowych narzędzi ochrony naszych informacji jest bezpieczne hasło. Jakie są zasady bezpiecznego hasła? Jak stworzyć bezpieczne hasło? Jakie są przykłady bezpiecznego hasła? Odpowiedzi na te pytania znajdziesz w poniższym artykule.

Dlaczego potrzebujemy bezpiecznego hasła?

Hasło jest pierwszą linią obrony przed nieuprawnionym dostępem do naszych kont i danych. Zbyt słabe lub proste hasło może zostać łatwo odgadnięte przez cyberprzestępców, co naraża nas na kradzież tożsamości, utratę prywatnych informacji, a nawet finansowe straty. Stworzenie bezpiecznego hasła to kluczowy krok w zabezpieczeniu naszych danych.

Silne hasło chroni nasze prywatne informacje, takie jak korespondencja mailowa w poczcie elektronicznej, zdjęcia czy dokumenty finansowe, przed nieautoryzowanym dostępem. Dodatkowo, dobrze zabezpieczone konta są mniej podatne na ataki phishingowe i inne formy cyberprzestępczości. W dzisiejszych czasach, kiedy większość naszego życia przenosi się do sieci, posiadanie bezpiecznego hasła jest nie tylko zaleceniem, ale wręcz koniecznością dla ochrony naszej prywatności i bezpieczeństwa online.

Jak stworzyć bezpieczne hasło?

Tworzenie bezpiecznego hasła wymaga zastosowania kilku podstawowych zasad. Przede wszystkim, hasło powinno być długie – minimum 12 znaków. Oprócz tego, powinno zawierać kombinację liter (zarówno wielkich, jak i małych), cyfr oraz znaków specjalnych. Oto kilka przykładów bezpiecznego hasła:

Stosując powyższe zasady bezpiecznego hasła, znacząco utrudniamy możliwość złamania hasła przez nieautoryzowane osoby.

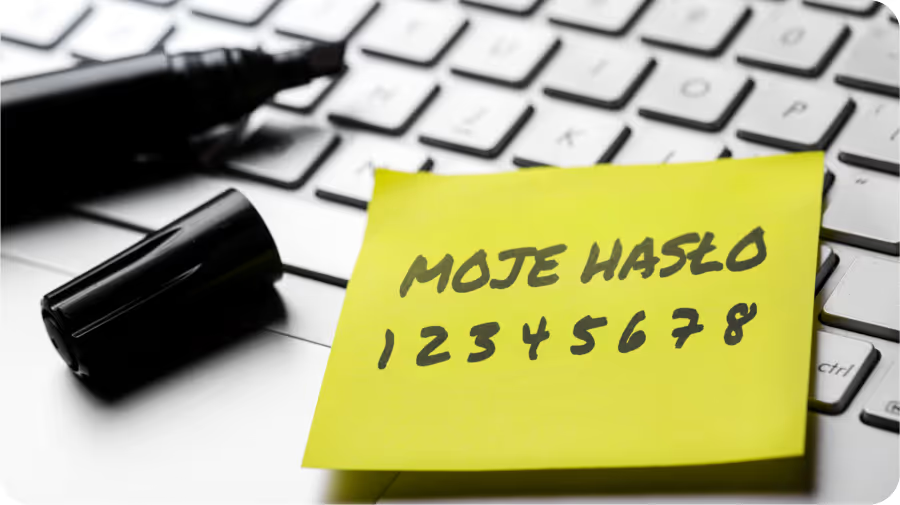

Dobrym pomysłem jest także unikanie oczywistych fraz i sekwencji, takich jak „123456”, „abc123” czy „password”. Warto tworzyć hasła, które są trudne do odgadnięcia nawet dla osób, które dobrze nas znają. Można także używać fraz składających się z kilku słów połączonych znakami specjalnymi, na przykład „Kot!Drzewo#Bajka”. Pamiętaj, że hasło powinno być łatwe do zapamiętania dla Ciebie, ale trudne do odgadnięcia dla innych. Regularne zmienianie haseł oraz unikanie ich powtarzania na różnych kontach dodatkowo zwiększa bezpieczeństwo.

Zasady bezpiecznego hasła

Hasło dobrze jakby miało co najmniej 12 znaków i zawierało mieszankę liter, cyfr oraz znaków specjalnych.

Unikalność jest kluczowa – nigdy nie używaj tego samego hasła do różnych kont.

Każde hasło powinno być unikalne, co minimalizuje ryzyko, że złamanie jednego hasła umożliwi dostęp do innych kont.

Korzystanie z dwuskładnikowego uwierzytelniania (2FA) zwiększa poziom bezpieczeństwa, dodając dodatkową warstwę ochrony.

Pamiętaj także, aby unikać używania osobistych informacji, takich jak daty urodzenia, imiona dzieci czy zwierząt domowych, które mogą być łatwo odgadnięte przez osoby znające Cię lub mające dostęp do Twoich mediów społecznościowych. Warto również korzystać z generatorów haseł, które automatycznie tworzą skomplikowane i trudne do złamania kombinacje.

Bezpieczne przechowywanie haseł

Nawet najlepszy ciąg znaków nie będzie skuteczny, jeśli nie będziemy bezpiecznie przechowywać hasła. Oto kilka metod na bezpieczne przechowywanie haseł:

Menadżery haseł są to specjalne aplikacje, które przechowują nasze hasła w zaszyfrowanej formie. Dzięki nim możemy generować i przechowywać silne, unikalne hasła bez konieczności ich zapamiętywania. Popularne menadżery haseł to:

Jeśli musisz zapisać swoje hasła, upewnij się, że przechowujesz je w bezpiecznym miejscu, np. w zamkniętej szafce lub w sejfie. Unikaj zapisywania haseł na karteczkach przyklejonych do monitora. Choć jest to wygodne, przechowywanie haseł w przeglądarce nie jest bezpieczne, ponieważ mogą one zostać łatwo skradzione w przypadku włamania na urządzenie.

Warto również regularnie aktualizować hasła, nawet te przechowywane w menadżerach, aby dodatkowo zwiększyć poziom bezpieczeństwa. Upewnij się, że dostęp do menadżera haseł jest chroniony silnym, unikalnym hasłem głównym oraz, jeśli to możliwe, aktywuj dwuskładnikowe uwierzytelnianie (2FA) dla dodatkowej ochrony.

Co ważne, zabezpieczenia można konfigurować odrębnie dla każdej pojedynczej skrzynki e-mail znajdującej się na serwerze. Odmienne ustawienia można też definiować niezależnie dla różnych kanałów dostępowych, tj. np.:

- aplikacji webmail (czyli serwisu umożliwiającego logowanie się na pocztę z przeglądarki internetowej);

- połączeń przez protokoły IMAP i POP3;

- połączeń do serwera poczty wychodzącej SMTP.

W efekcie system wykryje i szybko zablokuje każde podejrzane i nieautoryzowane logowanie, np.:

- z innego państwa;

- z podejrzanych adresów IP.

To rozwiązanie pozwala również podnieść bezpieczeństwo firmowych skrzynek w innym aspekcie. Pomaga zabezpieczyć się także na wypadek sytuacji, w których hasło do poczty dostanie się w niepowołane ręce. Może się to stać np. w efekcie phishingu albo kiedy dane wykradnie i sprzeda nieuczciwy pracownik. Nawet jeśli do tego dojdzie, osoba niepowołana nie dostanie się do maili. System po prostu wykryje, że logowanie odbywa się z nieodpowiedniej lokalizacji i je zablokuje.

Chcesz poznać bliżej pozostałe mechanizmy, które zapewnia nasza bezpieczna poczta biznesowa i wdrożyć je w swojej firmie? Skontaktuj się, aby poznać szczegóły.

Nigdy nie udostępniaj swoich haseł osobom trzecim i bądź ostrożny w przypadku podejrzanych wiadomości lub stron internetowych proszących o podanie hasła.

Ochrona naszych danych w cyfrowym świecie

Tworzenie i zarządzanie bezpiecznymi hasłami to fundament ochrony naszych danych w cyfrowym świecie. Przestrzeganie zasad bezpiecznego hasła, takich jak długość, złożoność, unikalność, oraz korzystanie z menadżerów haseł, znacząco zwiększa nasze bezpieczeństwo w sieci.

Pamiętajmy również o bezpiecznym przechowywaniu haseł, aby nie stały się one łatwym celem dla cyberprzestępców. Ostatecznie, odpowiedzialne podejście do ochrony naszych danych zaczyna się od dobrze skonstruowanego i bezpiecznie przechowywanego hasła.